IT網絡安全運維 | 端口復用原理及防范

2020-04-27 13:23 作者:艾銻無限 瀏覽量:

IT網絡安全運維 | 端口復用原理及防范

在網絡安全攻防中,精心配置過的防火墻固然將讓絕大多數攻擊滲透擋在外圍,掌握網絡控制的主動權,但是,防火墻并不是萬能的,沒有任何一樣網絡產品可以說是絕對安全的。在這里給大家介紹下“通道技術”。供廣大IT網絡運維參考

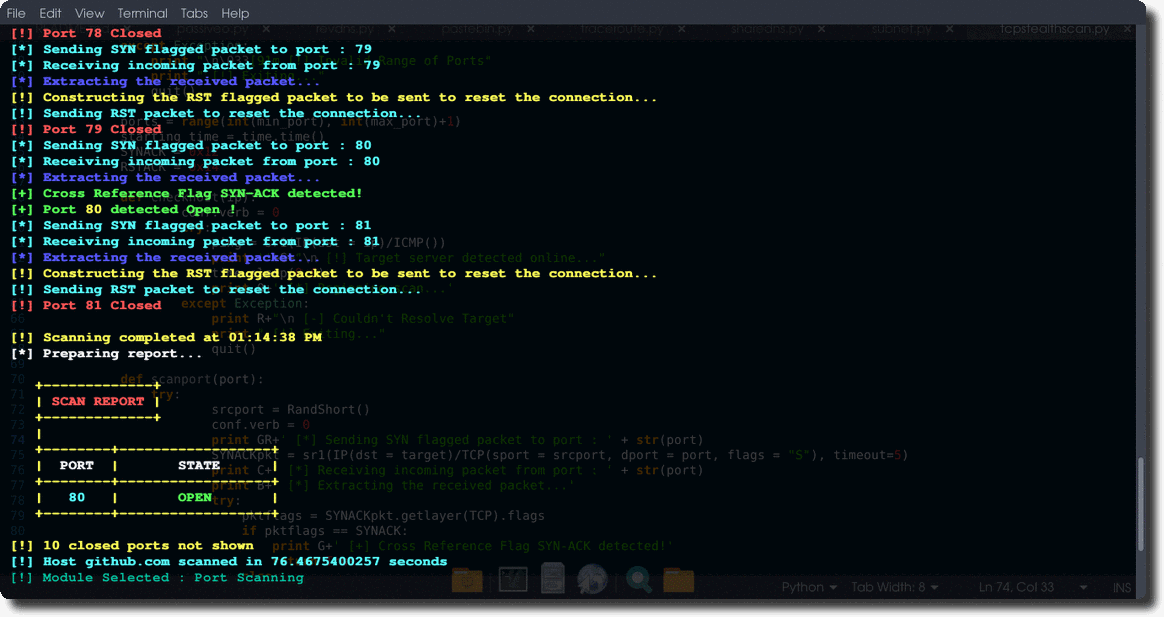

A主機在防火墻的外面,沒有做任何限制。B主機在防火墻內部,受到防火墻保護,防火墻配置的訪問控制原則是只允許80端口的數據進出,但主機開放了telnet服務。現在假設需要從A系統Telnet到B系統上去,怎么辦?使用正常的telnet肯定是不可能了,因為telnet使用的23端口被防火墻屏蔽,防火墻收到這個telnet的包后,發現不符合只允許80端口的數據通過的過濾原則,就丟棄了。但我們知道可用的有80端口,那么這個時候使用Httptunnel通道,就是一個好的辦法,思路如下:

在A機器上運行tunnel的客戶端,讓它偵聽本機的一個不被使用的任意指定端口(最好是1024以上65535以下),如,8888。同時將來自8888端口上的數據指引到B機的80端口上,因為是80端口,防火墻是允許通過的。然后在B機上起一個服務端,(在只有80端口對外開放的情況下,只能先得到一個WEBSHELL,想辦法提升自己的權限,并運行服務端)同樣掛接在80端口上,同時指引80端口的來自客戶端的轉發到本機的telnet服務端口23,這樣就OK了。現在在A機上telnet本機端口8888,根據剛才的設置數據包會被轉發到目標端口為80的B機,因為防火墻允許通過80端口的數據,因此數據包暢通的穿過防火墻,到達B機。此時B機在80端口偵聽的進程收到來自A的數據包,會將數據包還原,再交還給telnet進程。當數據包需要由B到A返回時,將由80端口再回送,同樣可以順利的通過防火墻。

上述功能似乎用端口映射也能做的到,把A主機上的23端口重定向到80端口,再把B主機上的80端口重定向到23端口就行了。但如果B主機已經開啟了WWW服務了呢?要使用上述功能,使用端口映射必須犧牲B主機的80端口,這是得不償失的。試想在一次滲透防火墻的對某臺主機的攻擊中,把別人本來已經開啟的WWW服務DOWN了,你還能在這臺主機上呆多久?但是,使用http-tunnel就可以完美實現,即使B主機已經開放80,提供WWW,我們也照樣可以發送telnet到其80端口上,享受到“正版”的telnet服務。

對于通道技術,我們的解決方案是采用應用層的數據包檢測技術,因為在正常的HTTP請求中,GET、POST等行為是必不可少的,如果來自一個連接的HTTP請求中,總是沒有GET、POST,那么這個連接肯定有問題。從而終止此連接。現在已經有公司的IDS產品能夠查出隱藏在80中的tunnel了。對于防火墻的滲透,還有一些方法,比如找防火墻本身的設計缺陷等等,但那些難度太大。恐怕不是我們應該考慮的了。

艾銻無限科技專業:IT外包、企業外包、北京IT外包、桌面運維、弱電工程、網站開發、wifi覆蓋方案,網絡外包,網絡管理服務,網管外包,綜合布線,服務器運維服務,中小企業it外包服務,服務器維保公司,硬件運維,網站運維服務

以上文章由北京艾銻無限科技發展有限公司整理

相關文章

關閉

關閉